Certified Ethical Hacker - Nie je neobvyklé, že ľudia hovoria o „hackeroch“ webových stránok a možno ste videli správy o tom, že populárne webové stránky sú hackované skupinou ľudí alebo jednotlivcami. V kybernetickom svete sa ľudia, ktorí vykonávajú takéto „zločinné“ činy, nazývajú hackermi. Môžu to byť inteligentní programátori alebo správcovia siete, ktorí môžu robiť vzrušenie alebo kradnúť informácie alebo prevziať kontrolu nad webovou stránkou alebo portálom.

Najlepšou metódou je nájsť zlodeja v systéme alebo majetku a nájsť ho. V informačných technológiách spoločnosti zistia medzery a slabé stránky prostredníctvom zamestnávania etických hackerov. Sú to vyškolení certifikovaní ľudia s dlhoročnými skúsenosťami v zisťovaní medzier, aby ich spoločnosti mohli čoskoro zapojiť a zabrániť veľkým stratám v prípade neočakávaného hackerstva alebo vírusového útoku na webe.

Závažnosť kybernetických útokov sa dá zistiť z akčného plánu Bieleho domu v USA, ktorým je možné vynaložiť 19 miliárd dolárov na iniciatívy v oblasti kybernetickej bezpečnosti, vrátane vzdelávania spotrebiteľov, aby používali dvojfaktorové overovanie. Nasleduje nedávne hackovanie, ktoré ohrozilo osobné údaje občanov USA - federálne úrady v novembri obvinili troch mužov z toho, že vnikli do systémov deviatich finančných inštitúcií vrátane JP Morgan, Dow Jones, Scottrade a eTrade, čo ohrozilo údaje 100 miliónov zákazníkov.

Štúdia spoločnosti Ponemon Institute v roku 2014 ukázala, že priemerné náklady na porušenie ochrany údajov pre dotknutú spoločnosť sú 3, 5 milióna dolárov

Mnohé správy z priemyselného prieskumu a prieskumu naznačujú rastúce narušenia bezpečnosti webových stránok a počítačových sietí, čím sa zvyšujú príležitosti pre vyškolených alebo licencovaných etických hackerov.

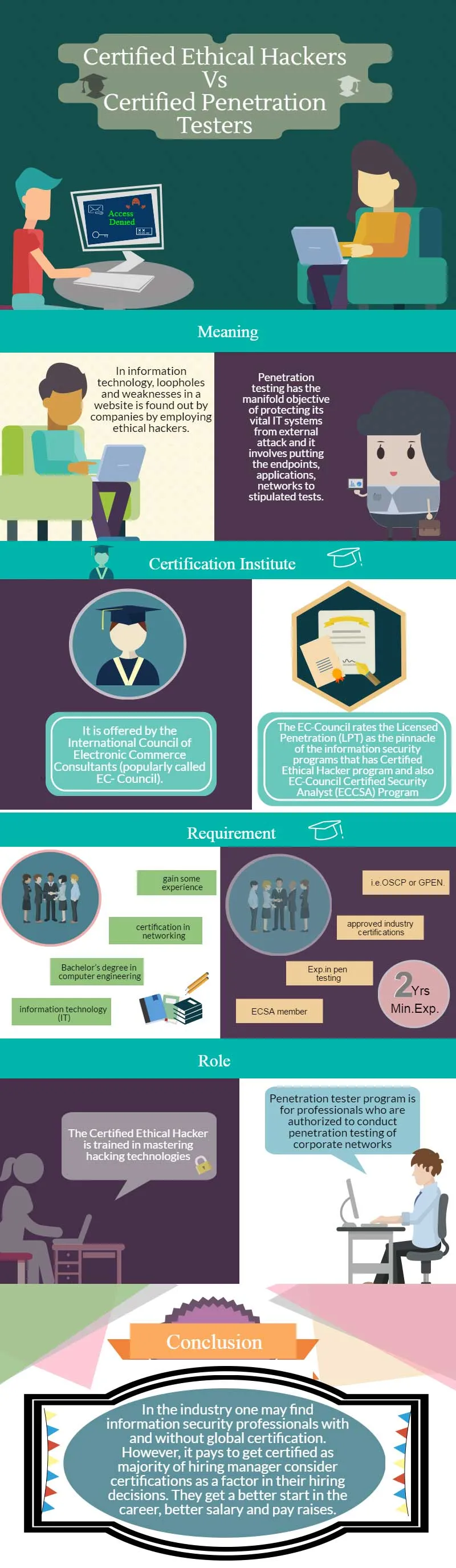

Infografika CEH vs CPT

Ako sa stať certifikovaným etickým hackerom?

Existuje mnoho inštitúcií, ktoré ponúkajú školiace kurzy hackerov, ale v konečnom dôsledku by to malo viesť k získaniu certifikácie Certified Ethical Hacker (CEH), ktorú ponúka Medzinárodná rada konzultantov pre elektronický obchod (všeobecne známa ako Rada EC).

Nie je ľahké, aby sa niekto stal etickým hackerom alebo certifikovaným etickým hackerom, pretože predchádzajúce skúsenosti v IT priemysle sú požiadavkou akéhokoľvek formálneho vzdelávania v tejto oblasti. V ideálnom prípade by mal mať etický hacker programovacie zázemie s bakalárskym vzdelaním v oblasti počítačového inžinierstva alebo informačných technológií (IT). Prvým krokom je získanie certifikácie v oblasti sietí, získanie skúseností v tejto oblasti predtým, ako pôjdete na certifikáciu Cisco CCNA (Cisco Certified Network Associate). Je to certifikát, ktorý potvrdzuje schopnosť odborníka porozumieť konfigurácii, prevádzke, konfigurácii a odstraňovaniu problémov so spínanými a smerovanými sieťami na strednej úrovni a zahŕňa aj overovanie a implementáciu pripojení prostredníctvom vzdialených serverov pomocou siete WAN.

Potom je lepšie získať ďalšie certifikácie v Securty, CISSP alebo TICSA. Toto umožní osobe získať pozíciu v informačnej bezpečnosti. V tejto fáze bude lepšie získať skúsenosti s testovaním penetrácie. Penetračný test zahŕňa hodnotenie bezpečnosti implementácie IT v organizácii. Robí sa to s cieľom identifikovať zraniteľné miesta v sieti. Medzi zraniteľné oblasti patria servery, operačné systémy, bezdrôtové siete, mobilné zariadenia, služby, konfigurácie a aplikácie. Tieto testy je možné vykonať manuálne alebo spustením automatických programov.

Potom, po získaní väčšej expozície v priemysle, sa môže pokúsiť o medzinárodnú certifikáciu Certified Ethical Hacker (CEH), ktorú poskytla Medzinárodná rada poradcov pre elektronický obchod (EC - Rada). Podľa EK je program Certified Ethical Hacker vrcholom najnežiadanejších programov odbornej prípravy v oblasti informačnej bezpečnosti pre profesionálov.

Okrem lekcií o sieťach by etický hacker mal mať vedomosti o príkazoch a distribúciách Unix / Linux, programovaní v C, LISP, Perl alebo Java. Znalosť databáz, ako je MySQL, sa tiež hodí pre etických hackerov.

Okrem technických znalostí potrebujú aj riešenie problémov a zručnosti ľudí alebo sociálne inžinierstvo. Mali by ľudí prinútiť, aby zverejnili svoje poverenia, reštartovali alebo vypli systémy alebo vykonávali súbory.

V etickom hackovaní existuje päť fáz - 1) opätovné získanie, 2) získanie prístupu, 3) vyčíslenie, 4) udržiavanie prístupu a 5) konečné pokrytie vašich stôp. Znovuzískanie zahŕňa zhromažďovanie informácií o zamýšľanom cieli škodlivého hacku skúmaním cieľového systému. Porty sa kontrolujú, aby zistili slabé miesta v systéme a zistili zraniteľné miesta okolo brány firewall a smerovačov. Len čo sa zistí, hacker môže vypracovať prostriedky na prístup do systému. Existujú dva typy prieskumu - aktívny a pasívny.

Pasívne prieskumy nemusia mať nič spoločné s informačnou bezpečnosťou alebo IT systémami, môže to však byť znalosť podnikových rutín - časov, keď zamestnanci prichádzajú a odchádzajú. Alebo to môžu byť zmeny internetového protokolu (IP), konvencie pomenovávania, skrytý server alebo siete. Hacker monitoruje tok údajov, aby zistil, kedy sa uskutočňujú transakcie a dopravné trasy.

Získanie prístupu do systému je najdôležitejšou fázou útoku hackerov. Môže sa to stať cez lokálnu sieť (LAN) alebo internet, lokálny prístup k PC alebo dokonca offline prístup. Zahŕňa pretečenia vyrovnávacej pamäte založené na zásobníku, odmietnutie služby (DoS) a únos relácie.

Fáza výčtu alebo skenovania zahŕňa preskúmanie siete na základe informácií získaných počas prieskumu. Používané nástroje sú dialery, skenery portov, sieťové mapovače, zametacie stroje a skenery zraniteľnosti.

Udržiavanie prístupu je nevyhnutné, aby sa zachoval pre budúce použitie. Niekedy si udržiavajú exkluzívny prístup cez zadné vrátka, trójske kone, rootkity. Poslednou fázou je zakrytie koľají, aby sa zabránilo odhaleniu bezpečnostným personálom. Program Certified Ethical Hacking (CEH) sa venuje týmto témam podrobne a testuje ho Rada EC pred udelením certifikácie, ktorá kvalifikuje kandidáta na vykonávanie náročných úloh v priemysle.

Skúška preverí vedomosti a zručnosti uchádzačov v nasledujúcich oblastiach -

-

- Telekomunikácie, siete, kybernetické médiá a systémy IT

- Mať široké znalosti o bezpečnostných protokoloch spojených s operačnými systémami - MAC, Linux a Windows,

- Mal by byť schopný preniknúť do počítačového systému organizácie a vyhodnotiť svoje zraniteľné a slabé stránky s náležitým povolením-

- Vykonajte preventívne a nápravné opatrenia proti škodlivému útoku

- Mali by byť zbehlí pri identifikácii a praskaní rôznych typov hesiel a pri útokoch s heslami.

- Porozumieť technikám šifrovania a šifrovania pomocou infraštruktúry súkromného / verejného kľúča.

- Mali by mať vedomosti o kybernetických útokoch vrátane trójskych koní, adries URL, nejasností, krádeží identity a sociálneho inžinierstva.

Naučte sa, ako chrániť podniky pred nebezpečenstvom škodlivého hackerského úsilia. Posúdiť bezpečnosť počítačových systémov pomocou techník penetračného testovania. Rozvíjať zručnosti v oblasti etického hackovania.

Penetračné testovanie

Penetračné testovanie má rozmanitý cieľ chrániť jeho životne dôležité IT systémy pred vonkajším útokom a zahŕňa uvedenie koncových bodov, aplikácií, sietí do stanovených testov. Umožní odborníkom v oblasti bezpečnosti, aby sa v dostatočnom časovom predstihu obracali na všetky možné hrozby a iniciovali nápravné opatrenia v prípade zistenia zraniteľností.

Pravidelné testovanie pera je prospešné pre spoločnosti, aby sa vopred dozvedeli, ktorým všetkým bezpečnostným rizikám je systém IT vystavený. Včasné nápravné opatrenia bránia hackerom vniknúť do siete a ohroziť tak cenné údaje. Vyhýba sa tým nákladom spojeným s narušením bezpečnosti, ktoré by mohli viesť k miliónom dolárov, a strate imidžu, pokiaľ ide o ochranu údajov a obchodných informácií medzi podnikmi, ktoré zahŕňajú aj údaje tretích strán. Penetračné testovanie pomáha organizácii plniť nariadenia o zhode / audite, ako sú GLBa, HIPAA a Sarbanes-Oxley. Spoločnosti môžu ušetriť značné peniaze prostredníctvom pokút spojených s nedodržaním bezpečnosti pri testovaní prieniku. Budú schopní vyhovieť testovaniu, ako je to nariadené vo federálnych FISMA, PCI-DSS alebo NIST.

Odporúčané kurzy

- Profesionálne webové služby v Java Course

- Certifikačné školenie v oblasti rozvoja hier v C ++

- Školenie o etickom hackovaní online

- E1261Profesionálne školenie Vegas Pro 13

Licenčné penetračné testovanie Radou ES

Rada EC hodnotí licencovanú penetráciu (LPT) za vrchol programov informačnej bezpečnosti, ktoré majú program Certified Ethical Hacker, a tiež Programu ECCSA Certified Security Analyst (ECCSA).

Skúška LPT Rady ES je najnáročnejšou praktickou skúškou pred udelením certifikácie. Online verzia kurzu obsahuje viac ako 39 intenzívnych modulov, viac ako 2300 snímok, ktoré vychádzajú z komplexných aspektov penetračného testovania. Kurz poskytuje 1100 nástrojov, ktoré im pomôžu ponoriť sa hlboko do vedy o penetračnom testovaní.

Rada EC hovorí, že skúška LPT bola vyvinutá v spolupráci s malými a strednými podnikmi a odborníkmi z celého sveta po dôkladnej analýze úloh, úloh, pracovných úloh a rozdielov v zručnostiach. Simuluje komplexnú sieť nadnárodnej organizácie v reálnom čase.

Online verzia kurzu umožňuje personálu informačnej bezpečnosti učiť sa penetračným testom odkiaľkoľvek na svete a požiadať o licenciu LPT. Licencia je zárukou pre vaše zúčastnené strany, že disponujete kompetenciou založenou na praktických zručnostiach na vykonanie dôkladného posúdenia bezpečnosti.

Kritériá oprávnenosti

Nie všetci odborníci v oblasti IT sú oprávnení požiadať o licenciu EC-Council, najmä na testovanie perom. Kandidát musí byť členom ECSA v dobrom stave, musí mať minimálne dvojročné skúsenosti so zadržiavaním a musí mať aj certifikáty z odvetvia ako OSCP alebo GPEN. Uchádzači sa môžu priamo obrátiť na Radu ES prostredníctvom online webového formulára.

Výhody certifikácie

- Certifikácia umožňuje kandidátom praktizovať penetračné testovanie a konzultácie na globálnom základe.

- Prijatie odvetvia ako profesionál v oblasti právnej a etickej bezpečnosti.

- Prístup k softvéru, šablónam a metodikám testovania Rady ES.

Hoci rôzne agentúry poskytujú certifikáciu, certifikácia ES-Rady im umožňuje precvičiť si svoje zručnosti tak, aby boli schopné fungovať ako tester penetrácie s licenciou.

Hoci etické hackovanie a penetrácia spadajú do oblasti informačnej bezpečnosti, sú jemne odlišné vo svojej úlohe a funkciách. Certified Ethical Hacker je vyškolený v zvládnutí hackerských technológií, zatiaľ čo licencovaný program na testovanie penetrácie je určený pre profesionálov, ktorí sú oprávnení vykonávať penetračné testovanie podnikových sietí.

Žiadosti o certifikačnú skúšku Rady ES sa prijímajú online na stránke https://cert.eccouncil.org/lpt-application-form.html.

Certifikovaný etický hacker Ankit Fadia je tiež program, ktorý je uznávaný na celom svete. Bola navrhnutá celosvetovo slávnou autoritou v oblasti počítačovej bezpečnosti. Poskytuje najnovšie techniky a metódy nástrojov, ktoré používajú kybernetickí zločinci a teroristi. Ukazuje tiež, ako s nimi bojovať. Ankit Fadia tiež ukazuje, ako sa zasekáva na webové stránky, účty, mobilné telefóny a heslá priamo pred vašimi očami.

Potenciál penetračného testovania a etického marketingu je obrovský, pretože popredný indický portál v oblasti služieb Naukri.com vykazuje 115 voľných pozícií v tejto oblasti.

Úloha certifikovaného etického hackera (CEH) a testera penetrácie je iná, hoci spadajú do oblasti informačnej bezpečnosti. CEH je zodpovedná za ochranu IT systémov vykonávaním určitých rutín, ktoré chránia systém pred externými hrozbami. V tejto oblasti sú odborníci zamestnávaní ako audítori bezpečnosti, špecialisti na sieťovú bezpečnosť, testery penetrácie, správcovia webov, konzultanti v oblasti bezpečnosti v závislosti od znalostí, schopností a skúseností. Odborníci v týchto oblastiach s certifikáciou od Rady ES sú veľmi žiadaní vo vládnom sektore, armáde a obrane. Kurzy v oblasti etického hackovania, ktoré sú v súlade s učebnými osnovami Rady ES, pripravujú pracovníkov v oblasti informačnej bezpečnosti na získanie certifikácie ES-Rady. Poskytujú ich školy v súkromnom sektore, univerzity vo viacerých krajinách.

záver

V odbore je možné nájsť profesionálov v oblasti informačnej bezpečnosti s globálnou certifikáciou a bez nej. Oplatí sa však získať certifikát, pretože väčšina manažérov prijímania do zamestnania považuje certifikáciu za faktor pri rozhodovaní o prijatí do zamestnania. Získajú lepší štart v kariére, lepší plat a zvýšenie platov.

Podľa amerického štatistického úradu práce sa očakáva, že od roku 2014 do roku 2024 rastie dopyt po analytických analytikoch o 18%, čo je oveľa rýchlejšie ako vo väčšine ostatných povolaní. V Indii existuje iba 50 000 odborníkov v oblasti kybernetickej bezpečnosti, ale podľa údajov Národnej asociácie spoločností poskytujúcich softvér a služby (NASSCOM) potrebuje národ päť miliónov odborníkov do roku 2020.

Krajina vyžaduje každý rok 77 000 nových etických hackerov, ale v súčasnosti je v tejto oblasti vyškolených iba 15 000. Dokonca aj najlepší hackeri musia viac študovať a získať globálnu certifikáciu, aby získali dôveryhodnosť. V súlade s rastúcim dopytom po etických hackeroch a testeroch penetrácie niekoľko súkromných inštitúcií založilo súkromný sektor, ktorý ponúka rôzne kurzy.

Podľa McKinseyho je asi 70% indických spoločností vystavených kybernetickým útokom. V jednom nedávnom incidente musela spoločnosť zaplatiť obrovské peniaze, aby získala kontrolu nad svojimi ukradnutými údajmi.

V USA sú nariadenia prísne, pokiaľ ide o dodržiavanie. India nemá ekvivalent zákona o prenosnosti a zodpovednosti za zdravotné poistenie, ktorý schválil Kongres USA v roku 1996. Účelom tohto zákona je chrániť a spracovať dôverné zdravotné informácie o Amerike. Pre spoločnosti, ktoré nespĺňajú pravidlá HIPAA, je ťažké podnikať v USA.

Popri etickom hackerstve, penetračnom testovaní získavajú popularitu aj testy zraniteľnosti, ale často sa zamieňajú s penetračnými testami.

Odporúčaný článok

Tu je niekoľko článkov, ktoré vám pomôžu získať viac podrobností o certifikovaných penetračných testeroch Certified Ethical Hacker VS, takže stačí prejsť na odkaz.

- Kali Linux vs Ubuntu: Výhody

- Linux verzus Ubuntu

- Amazing Guide o etickom hackerovi Definícia Certifikácia školenie začiatočníci