Úvod do výziev v oblasti kybernetickej bezpečnosti

V dnešnom svete sú výzvy kybernetickej bezpečnosti národnou bezpečnosťou, organizácie od malých až po veľké podniky, vládne a súkromné univerzity, nemocnice, všetky sú náchylné na kybernetické útoky z celého sveta. Pri našej snahe vyrovnať sa s novovznikajúcimi hrozbami často čelíme výzvam, ktorým musí človek čeliť, aby zabezpečil svoje územie.

Veľmi nedávno ste možno počuli, že Wikipedia bola v regiónoch krajín Blízkeho východu stiahnutá do režimu offline (9. septembra 2019), pretože bola napadnutá masívnym a široko distribuovaným útokom odmietnutia služby. Takže ak zlí chlapci neušetria bezplatné vzdelávanie, čo menej od nich môžeme očakávať?

Podrobný popis toho, prečo by mali byť výzvy počítačovej bezpečnosti v roku 2019 najvyššou prioritou najvyšších organizácií, je uvedený nižšie.

Hlavné výzvy v oblasti kybernetickej bezpečnosti

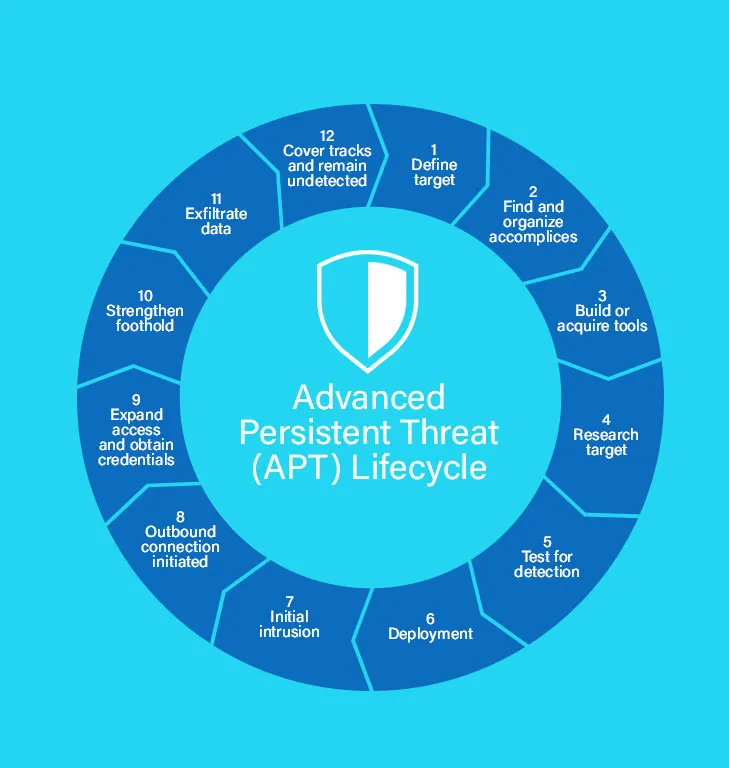

1) Pokročilé pretrvávajúce hrozby

- Pokrokové pretrvávajúce hrozby sú tie hrozby, ktoré kradmo prenikajú do systémov a serverov a zostávajú tam dlhšie, bez toho, aby ich niekto všimol / zistil.

- Sú navrhnuté špeciálne na ťažbu vysoko citlivých informácií a v súčasnosti sa mnohé organizácie nedokážu chrániť pred pokročilými hrozbami.

- APT nie sú ako typický malware, sú špeciálne navrhnuté tak, aby slúžili účelu, inými slovami, sú určené na cielené útoky. Nižšie je uvedený jeden životný cyklus pokročilých pretrvávajúcich hrozieb.

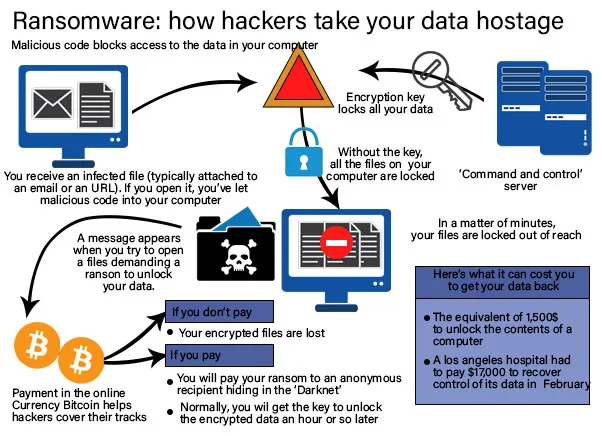

2) Vývoj Ransomware

- V posledných rokoch došlo k rozsiahlemu nárastu útokov na Ransomware. Ransomware možno tiež klasifikovať ako jeden typ útokov APT, kde do vášho systému preniká malvér a postupom času dni začne šifrovať všetky súbory pomaly.

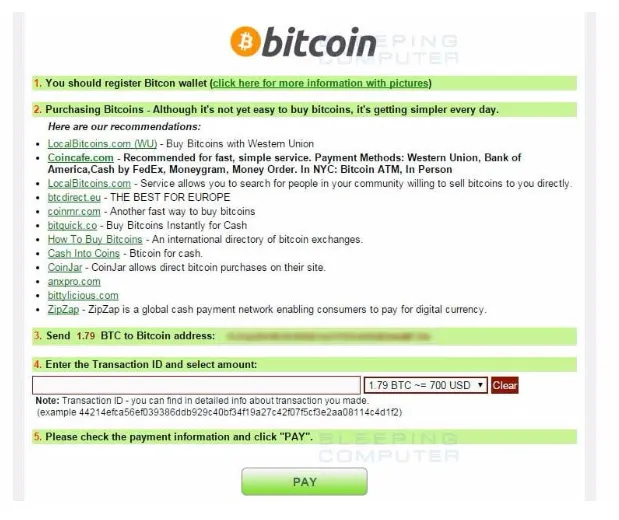

- Nakoniec sa všetky súbory v jednom systéme uzamknú a požaduje sa výkupné zvyčajne vo forme bitcoínov (pretože je ťažké ho vystopovať).

- Po vykonaní platby hackeri poskytujú dešifrovací kľúč, pomocou ktorého môžu byť všetky údaje dešifrované späť a prístup je vrátený.

- Môžu sa vyskytnúť prípady, keď hacker s veľmi zlým myslením môže zobrať všetky požadované peniaze, ale stále nedáva dešifrovací kľúč.

- Ransomware je zákerou kybernetickej bezpečnosti, profesionálov v oblasti dát, IT a vedúcich pracovníkov. Nižšie je uvedená anatómia útoku Ransomware.

Niektoré z príkladov Ransomware sú Cryptolocker, Bad Rabbit, Wanna plač, Goldeneye, Zcrypter, Jigsaw, Petya, atď.

3) Hrozby internetu vecí (Útoky prostredníctvom kompromitovaných zariadení IOT)

- IoT znamená internet vecí. IoT je systém vzájomne prepojených výpočtových, digitálnych, mechanických zariadení, ktoré môžu prenášať údaje cez sieť bez potreby zásahu človeka na človeka a človeka na počítač.

- Všetky tieto zariadenia IoT majú jedinečný identifikátor, ktorý identifikuje zariadenie prostredníctvom jedinečného kódu. V dnešnom svete môže byť každé digitálne zariadenie, ktoré používame, pripojené k sieti a áno, deje sa to takmer vo všetkých častiach sveta.

- Tým máme kontrolu nad väčšinou zariadení a prístrojov z jedného miesta prevádzky - povedzme váš mobilný telefón. V dnešnom svete môžete pomocou mobilného telefónu vypnúť svetlá, ovládať Alexu, prevádzkovať chladničku a práčky atď. Mnoho spotrebiteľských zariadení je teraz prepojených.

- Inými slovami, ak pristupujete k jednému zariadeniu, máte prístup ku všetkým zariadeniam, čo vedie k zvýšenému riziku útokov a medzier v cenných papieroch.

- Môže existovať veľa dôvodov pre tieto medzery, ako sú nezabezpečené webové rozhrania a prenosy údajov, nedostatok znalostí o bezpečnosti, nedostatočné metódy overovania, nezabezpečená sieť Wi-Fi atď. Nižšie je uvedená mapa, ktorá zobrazuje hrozby súvisiace s internetom vecí.

4) Cloud Security

- Existuje strach a mnoho organizácií nie je ochotných dať svoje údaje do cloudu a chcú byť na určitý čas rezervované, pokiaľ sa nezabezpečí, že cloud je vysoko bezpečné miesto a či zodpovedá bezpečnostným štandardom na mieste.

- Hlavným dôvodom je skutočnosť, že veľké organizácie majú svoje vlastné dátové centrá a majú nad nimi úplnú kontrolu, údaje sa nachádzajú na ich pracoviskách a ich sieťach (tj vnútorná sieť), zatiaľ čo v prípade cloudu už údaje nestoja vlastné dátové centrá spoločnosti a tiež sieť sa stáva vonkajšou, čo predstavuje riziko.

- Niekoľko problémov vedie k útokom v cloude, málo z nich sú - nesprávne konfigurácie cloudu, nezabezpečené API, zraniteľné miesta tavenia a spektra, strata údajov v dôsledku prírodnej katastrofy alebo ľudskej chyby.

5) Útoky na kryptomeny a technológie s blockchainom

- Nie je to tak dlho, kým sa začali implementovať technológie, ako sú kryptomeny a blockchainy.

- Keďže tieto technológie práve prekročili svoju dojčenskú úroveň a existuje veľká cesta pre ich vývoj, tak prijatie týchto technológií spoločnosťami, ktoré nevykonávajú príslušné bezpečnostné kontroly, je veľkou hrozbou, v prvom rade si nemusia byť vedomé medzery. samotný.

- Preto sa odporúča, aby ste pochopili bezpečnostné kontroly pred implementáciou týchto technológií. Niektoré z útokov sú útoky Eclipse, Sybil a DDOS.

6) Útoky navrhnuté pomocou AI a strojového učenia

Nepochybne sa veľké údaje z celého sveta privádzajú do systémov AI na rôzne účely a pomáha nám to robiť naše rozhodnutia. Aj keď je to dobrá stránka, môže to byť aj zlá stránka. Hackeri môžu tiež využívať AI a Machine Learning na navrhovanie inovatívnych riešení na vykonávanie sofistikovanejších útokov.

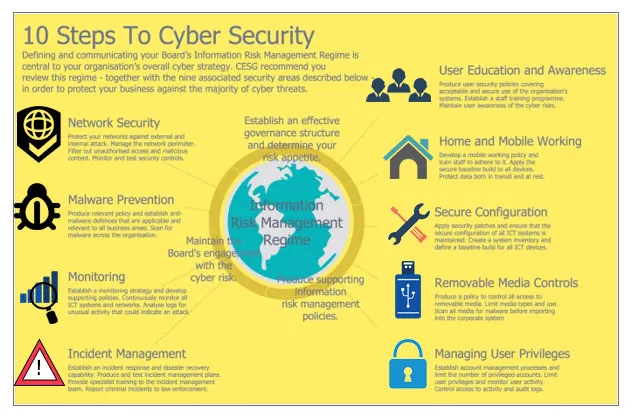

To bolo všetko o výzvach týkajúcich sa kybernetickej bezpečnosti a hovorili sme o hlavných výzvach, mohli by sme však mať záujem dozvedieť sa informácie o krokoch k kybernetickej bezpečnosti.

Záver - Výzvy v oblasti kybernetickej bezpečnosti

V tomto článku sme sa dozvedeli o hlavných výzvach týkajúcich sa kybernetickej bezpečnosti. Dúfame, že vám tento článok pomôže získať informácie o výzvach týkajúcich sa kybernetickej bezpečnosti.

Odporúčané články

Toto je sprievodca výzvami v oblasti kybernetickej bezpečnosti. Tu diskutujeme o úvode a hlavných výzvach týkajúcich sa kybernetickej bezpečnosti, ktoré zahŕňajú pokročilé pretrvávajúce hrozby, vývoj ransomwaru, hrozby IoT, zabezpečenie cloudu, útoky na kryptomeny a technológie prijaté spoločnosťou Blockchain. Viac informácií nájdete aj v nasledujúcich článkoch -

- Čo je počítačová bezpečnosť?

- Druhy počítačovej bezpečnosti

- Dôležitosť úlohy počítačovej bezpečnosti v našom živote

- Kariéra v oblasti kybernetickej bezpečnosti

- Kybernetický marketing

- Eclipse vs IntelliJ Top 6 rozdielov, ktoré by ste mali vedieť